- Marquer comme nouveau

- Ajouter aux favoris

- S'abonner à ce post

- S'abonner au fil RSS de ce post

- Imprimer

- Signaler

- Marquer comme nouveau

- Ajouter aux favoris

- S'abonner à ce post

- S'abonner au fil RSS de ce post

- Imprimer

- Signaler

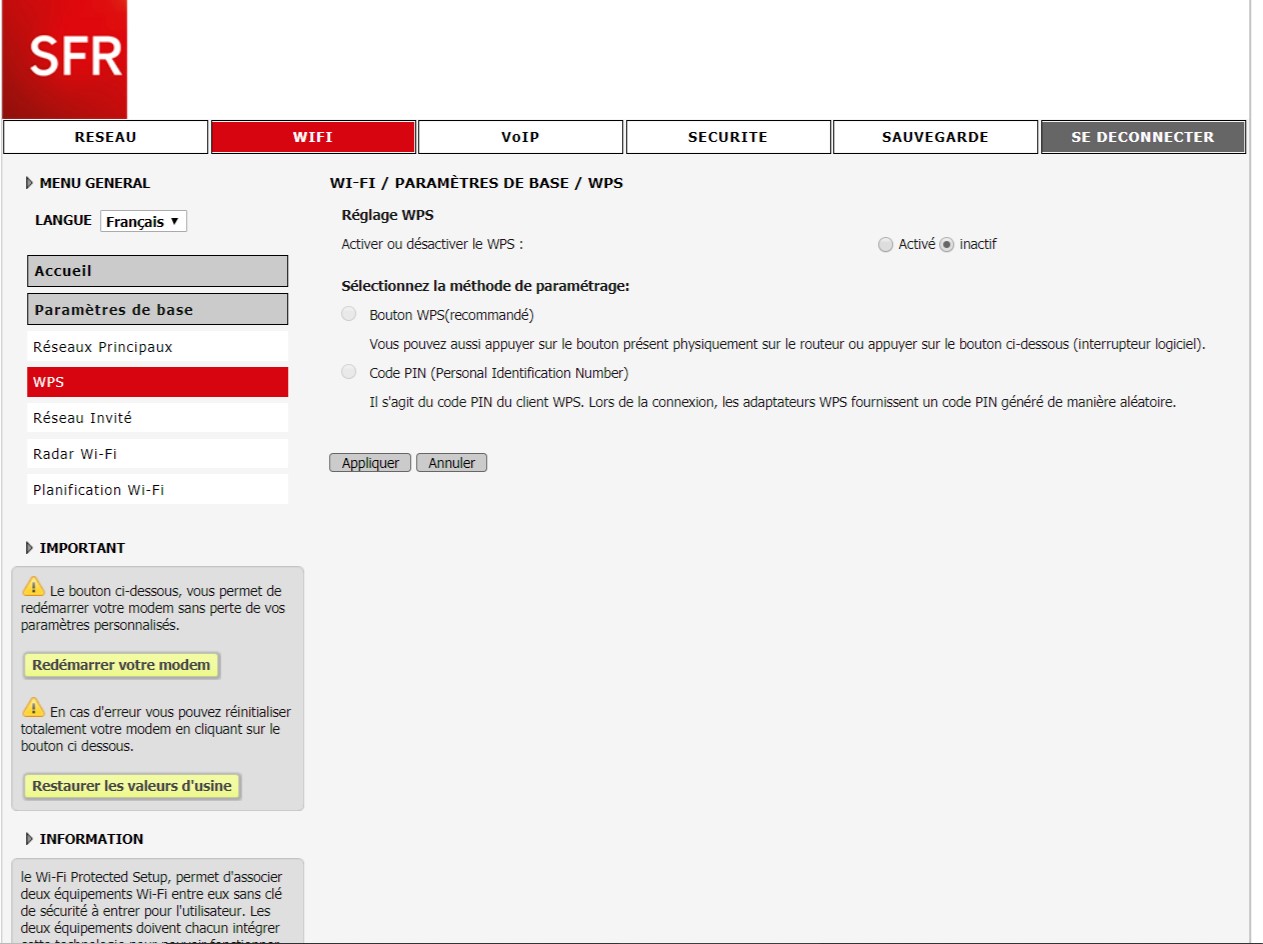

Ok, mais c'est bien ce qui était dit plus haut, c'est bien lié à l'activation du wps dans les configurations usine.

Et à priori en désactivant le wps (ce qu'il faut toujours faire) et en changeant la clé on corrige le problème.

@+

Ancien Digiclient de feu le forum Entraide de Numéricable

FTTH 1Gb/s - 400 Mb/s

- Marquer comme nouveau

- Ajouter aux favoris

- S'abonner à ce post

- S'abonner au fil RSS de ce post

- Imprimer

- Signaler

@TRANCOSO59 quel est l'intérêt de sortir un article de 2017, sachant qu'il a déjà été évoqué ici WPS sécurité 2017 ?

Pourriez vous faire les copies d'écran en expliquant avec et sans WPS, pour imager la faille que vous citez?

- Marquer comme nouveau

- Ajouter aux favoris

- S'abonner à ce post

- S'abonner au fil RSS de ce post

- Imprimer

- Signaler

@Dan921 Désolé mais je n'avais pas remarqué que le sujet avait été évoqué en 2017.

Ce n'est pas si vieux, et les box de 2017 sont toujours en service ...

Pour moi , ça confirme la faille que j'indique.

Quant aux copies d'écran , elles suivront si j'ai le temps dans les jours qui viennent.

- Marquer comme nouveau

- Ajouter aux favoris

- S'abonner à ce post

- S'abonner au fil RSS de ce post

- Imprimer

- Signaler

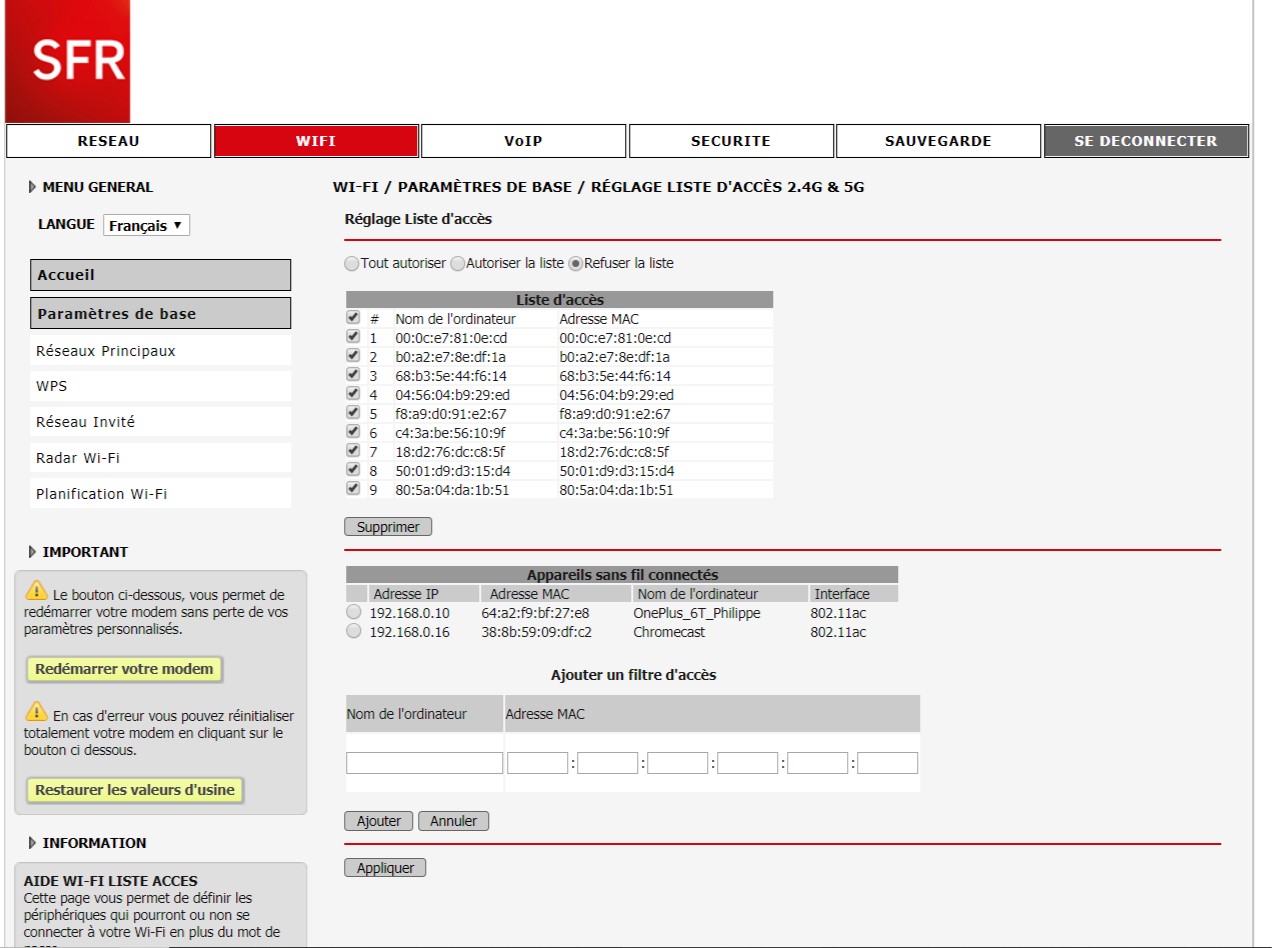

Voici deux captures d'écran :

La 1ère avec les téléphones / tablettes connectés sur mon réseau qui même après avoir cliqué sur " refuser / appliquer " , réapparaissent sur " Mon PC / Réseau " alors que le WPS est activé.

La seconde, pour désactiver le WPS, et depuis plus aucun tél android ne peut se connecter.

- Marquer comme nouveau

- Ajouter aux favoris

- S'abonner à ce post

- S'abonner au fil RSS de ce post

- Imprimer

- Signaler

La 1ère Ouupsssssss

- Marquer comme nouveau

- Ajouter aux favoris

- S'abonner à ce post

- S'abonner au fil RSS de ce post

- Imprimer

- Signaler

Les 2 machines "Oneplus-6t" et "chromecast" ne sont pas à toi?

Maintenant si le WPS n'a pas été patché cela serait bien que les clients soient informés.

Dans la liste d'accès, je suis plus partisan de faire une "white list", en y mettant uniquement la liste des machines autorisées, c'est un peu plus contraignant, si des invités veulent utiliser ton réseau tu actives le réseau invité.

- Marquer comme nouveau

- Ajouter aux favoris

- S'abonner à ce post

- S'abonner au fil RSS de ce post

- Imprimer

- Signaler

A mon avis elles sont bien à @TRANCOSO59 si j'ai bien suivi.

Même avis que @Dan921 pour les autorisations, je préfère une white-list plutôt qu'une black-list, c'est d'ailleurs ce que je fais chez moi.

@+

Ancien Digiclient de feu le forum Entraide de Numéricable

FTTH 1Gb/s - 400 Mb/s

- Marquer comme nouveau

- Ajouter aux favoris

- S'abonner à ce post

- S'abonner au fil RSS de ce post

- Imprimer

- Signaler

Bonjour,

Le One+6T et la chromecast sont à moi .

J'ai effectivement blackisté les autres adresses MAC puisque détectées sur mon réseau et inconnus, mais ça ne sert à rien tant que le WPS est activé.

Pour info ,mon réseau invité n'est pas activé et mes invités / amis se connectent avec mon mot de passe :

| WPA-PSK [TKIP] + WPA2-PSK [AES] | |||

| Clé partagée: | (8-63 caractères) | ||

| Afficher le mot de passe |

- Marquer comme nouveau

- Ajouter aux favoris

- S'abonner à ce post

- S'abonner au fil RSS de ce post

- Imprimer

- Signaler

29/10/2019 14h38

@Ricouz a écrit :

Bonjour

Avant de parler de faille de sécurité, je pense que le problème est à analyser beaucoup plus précisément.

- désactiver le réseau invité et voir si le problème se pose toujours même si le wps est actif.

- faire la même manip avec le wps désactivé

- voir si cela se produit sur toutes les box de la même série

- creuser un peu plus le filtrage mac qui semble ne pas fonctionner (premier retour sur ce problème)

- etc ........

@+

Bonjour, La description de ce problème de sécurité correspond à s'y méprendre à la faille de sécurité critique Wifi Wps wpa2 et wpa : KRACK

en français :

https://www.digitemis.com/2018/01/03/krack-la-nouvelle-faille-impactant-wpa2/

par son découvreur :

Cette faille a été révélée en décembre 2017 et concernait les box SFR (parmis d'autres FAI).

Pour ma part, j'ai cherché à trouver de quand date le firmware de ma NB6 et s'il a été mis à jour pour corriger cette faille.

Ma version, à priori comme toutes les box NB6, est la : 3.5.8

elle date du 18/08/2017, sans aucune info trouvée indiquant qu'elle a été "patchée" depuis par SFR.

SFR n'aurait donc pas corrigé cette faille critique, connue depuis près de deux ans.

La solution de dépannage, qu'indiquent plusieurs intervenants, est précisément celle que TRANCOSO59 a trouvé : Désactiver le WPS.

A quand une correction du firmware des box NB6 NB6V THD (etc) par SFR ?

Cdt

- « Précédent

-

- 1

- 2

- Suivant »